Arquitectura de Ciberseguridad Convergente

Visibiliza

Integra

Protege

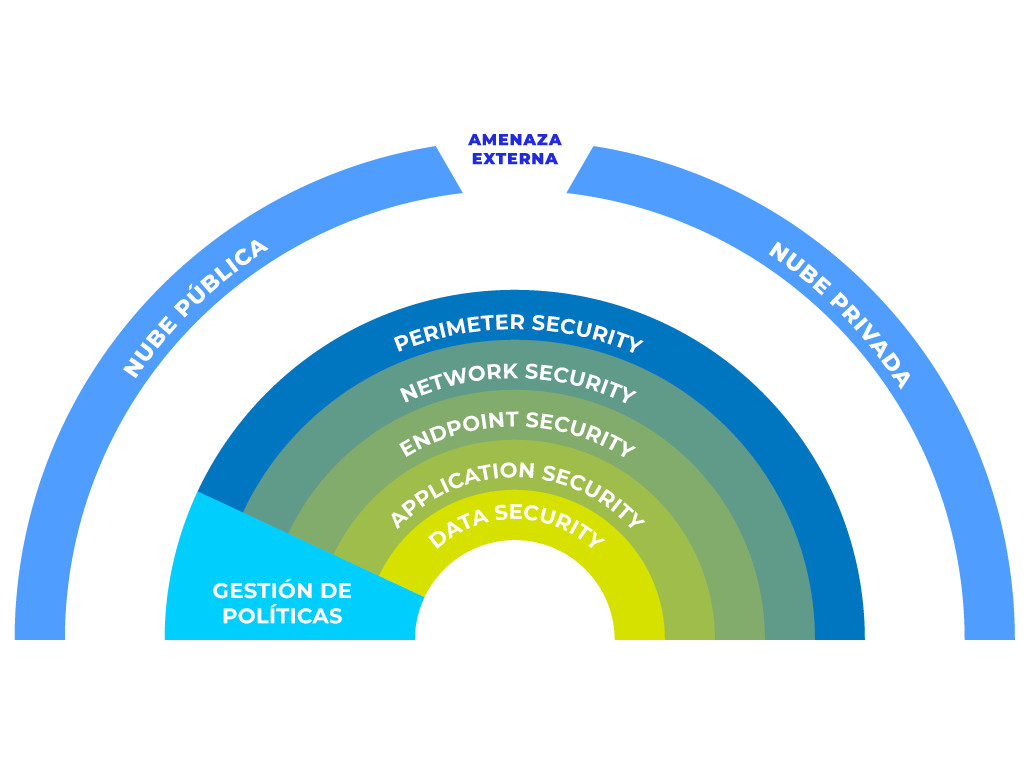

La Arquitectura de Ciberseguridad Convergente alinea la protección con los activos críticos que sostienen el modelo de negocio. Basada en el principio de defensa en profundidad, organiza controles en capas – perímetro, red, endpoints, aplicaciones, datos, identidades y nube – para prevenir, detectar y responder a amenazas, garantizando continuidad operativa y fortaleciendo la resiliencia digital.

La Defensa en Profundidad traduce ese enfoque en un modelo práctico: distribuye los controles en capas coordinadas que limitan el movimiento del atacante y permiten detectar y contener incidentes antes de que comprometan lo esencial. Esta estructura facilita visualizar el nivel de protección por dominio, identificar debilidades y priorizar mejoras según la madurez de tu organización.

Perimeter Security

- NGFW (Next-Generation Firewall) – Firewalls de nueva generación para control avanzado de tráfico.

- IPS (Intrusion Prevention System) – Sistemas de prevención de intrusiones que pueden implementarse de forma integrada o independiente según el diseño de la red.

- NAC (Network Access Control) – Control independiente de acceso a la red.

Network Security

- Switching Security – Protección de la infraestructura interna mediante switches seguros, con segmentación y políticas de acceso integradas.

- Access Point Security – Control y visibilidad sobre puntos de acceso inalámbricos, garantizando conectividad segura y administración centralizada.

Endpoint Security

- EDR / XDR (Endpoint & Extended Detection & Response) – Tecnologías de detección y respuesta avanzada que pueden implementarse a nivel de endpoint (EDR) o ampliarse a un modelo más integrado (XDR).

- Mobile & IoT Security – Controles para dispositivos móviles y objetos conectados.

Application Security

- WAF (Web Application Firewall) – Defensa en tiempo real frente a ataques a aplicaciones en producción.

Data Security

- DLP (Data Loss Prevention) – Prevención de fugas de información sensible en tránsito, reposo o uso.

- Encryption & Key Management – Cifrado robusto y gestión segura de llaves.

Policy & Security Management

- PAM (Privileged Access Management) – Control de accesos privilegiados.

- IAM (Identity & Access Management) – Gestión centralizada de identidades y accesos, integrando funciones de MFA (Multi-Factor Authentication) y SSO (Single Sign-On).

- Security Management & Log Collection – Visibilidad centralizada, gestión de configuraciones, registros y reportes de cumplimiento.

Cloud & Remote Access Security

Arquitectura SASE (Secure Access Service Edge):

- SWG (Secure Web Gateway) – Protección de la navegación web contra amenazas.

- CASB (Cloud Access Security Broker) – Visibilidad y control sobre aplicaciones en la nube.

- ZTNA (Zero Trust Network Access) – Acceso remoto seguro a aplicaciones privadas.

- FWaaS (Firewall as a Service) – Cortafuegos entregado como servicio desde la nube.

KGL te acompaña en identificar tus activos críticos, evaluar brechas y diseñar una arquitectura de seguridad convergente basada en defensa en profundidad.

¿Cómo fortalecer la ciberseguridad de tu organización?